Inilah Alat yang Digunakan Peretas di Finlandia

“Catatan pasien psikoterapi Anda akan dipublikasikan kecuali Anda membayar saya € 500 dalam cryptocurrency dalam waktu 48 jam”. Itulah sebuah pesan ancaman dan sedikitnyakurang dari 1% populasi Finlandia menerima permintaan ini dalam dua minggu terakhir.

Beberapa individu yang berpotensi tidak terkait telah memperoleh akses ke pusat psikoterapi 'Vastaamo' yang merawat sekitar 40.000 pasien terutama di Oulu dan Tampere. Para peretas mengeksploitasi pelanggaran keamanan tahun 2018 dan awal 2019 yang tampaknya belum dilaporkan secara luas ke pihak berwenang atau masyarakat umum.

Catatan psikoterapi yang sangat mengintimidasi dari individu menjadi alat untuk memeras dan mengekstraksi dana baik dari manajemen rumah sakit maupun pasien. Investigasi internal perusahaan, yang masih dalam proses, menemukan kekurangan dalam keamanan informasi. Hal ini menyebabkan Dewan Direksi memberhentikan CEO Vastaamo Ville Tapio. Peretasan Vastaamo menjadikan serangan itu sebagai permintaan tebusan terbesar yang menargetkan fasilitas medis.

Peretas mengklaim sebagai anggota dari grup terorganisir yang lebih besar tetapi tidak diungkapkan yang secara teratur mencuri data untuk tujuan mengekstraksi pembayaran tebusan. Penundaan antara pelanggaran keamanan pada tahun 2018 dan upaya pemerasan yang muncul lebih dari dua tahun kemudian pada tanggal 21 Oktober 2020, telah dijelaskan dengan '' beban kerja yang berat '' dan fakta bahwa kelompok tersebut membutuhkan beberapa saat untuk memecahkan kode dokumen Finlandia dan memahaminya. nilai mereka.

Untuk beberapa waktu, tidak jelas apakah pusat perawatan membayar uang tebusan atau tidak. Ada klaim di Reddit bahwa manajemen Vastaamo telah membayar uang tebusan - yang mereka klaim tidak.

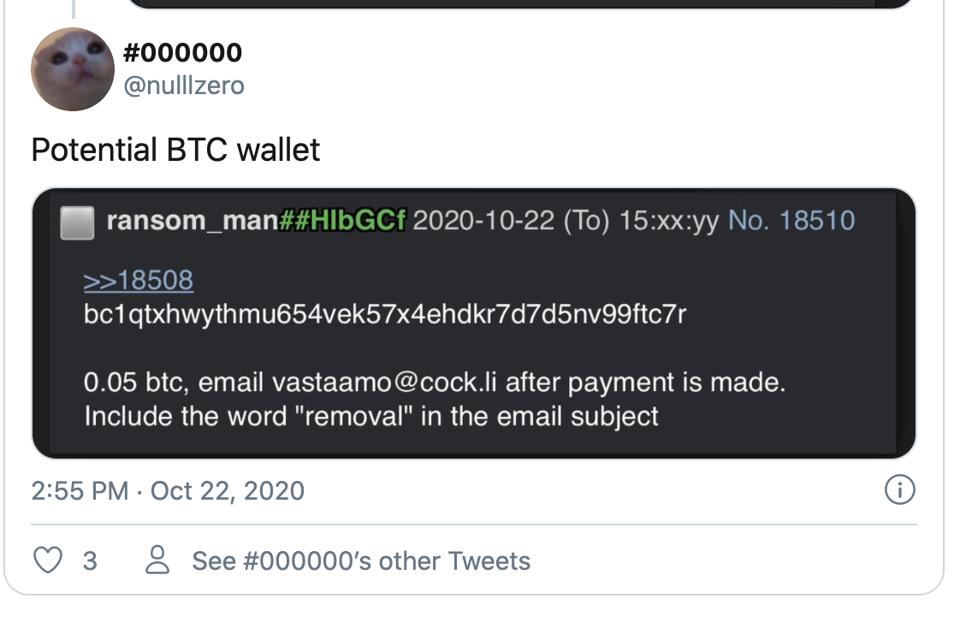

Pengguna mengklaim Dalam sebuah cuitan di twiter yang disebut "Sedikit menarik: Kantor tampaknya telah membayar tebusan" diberikan bersama dengan alamat bitcoin dari tebusan yang seharusnya, 37czPDZbsG8S8nmf85D5XN7D9HfFF3T3ia Pengguna menunjukkan alamat dompet cryptocurrency 37czPDZbsG8SFF8nmf85D5XN7D9TCed permintaan dari r manajemen) dalam periode waktu yang sama dengan saat pemerasan diumumkan. Investigasi internal penulis menyimpulkan bahwa alamat ini dikaitkan dengan platform FTX. Dana 40 BTC tiba di dompet terkait FTX dari penyedia bernama Deribit.

Menurut informasi sejauh ini, platform tersebut belum terhubung dengan permintaan tebusan ini dan dana tersebut tidak terkait dengan kasus atau hanya - klaim ini adalah berita palsu.

Sampai hari ini, pasien telah diancam dengan pemerasan kecuali mereka membayar sekitar € 500 ke dompet cryptocurrency unik dan mengirim email konfirmasi ke alamat khusus.

Para peretas telah menggunakan 'penyedia deposit cryptocurrency' yang mengirimkan pemberitahuan kepada penyerang setelah dana diterima untuk melacak ribuan pembayaran yang diinginkan.

Sementara itu, perusahaan keamanan siber telah bergabung dengan penyedia analitik blockchain untuk melacak dan mengidentifikasi tersangka. Individu atau kelompok individu yang mengaku bertanggung jawab atas ekstraksi data ini, telah sangat vokal tentang hal itu di forum web yang dalam, yang mereka gunakan untuk merilis lebih dari 300 catatan pasien individu ke masyarakat umum dan mengancam akan merilis lebih banyak jika pasien tidak akan membayar tebusan.

“Kasus ini membuat saya sebagai manusia kesal karena secara moral salah menargetkan anggota masyarakat yang membutuhkan dukungan psikologis. Untuk saat ini, kami telah membuat halaman arahan di mana korban ransomware dapat berbagi dengan kami informasi serta ke alamat dompet cryptocurrency mana mereka telah diminta untuk mengirim uang. Kami tidak dapat melepaskan banyak karena kasus sedang dalam penyelidikan tetapi kami memiliki kelompok, indikasi dan tidak akan berhenti sampai dana akan dilacak dan mereka yang bertanggung jawab dihukum '- Sven Martinsson, CEO, Valega Chain Analytics

Pialang cryptocurrency Finlandia telah mengidentifikasi dan menghentikan pembayaran

Dalam email tersebut, para penyerang menyarankan untuk menggunakan penyedia pertukaran mata uang kripto yang disebut Bittiraha untuk melakukan pembayaran. Penyedia itu sendiri dapat melihat upaya pembayaran tebusan, memblokir pembayaran dalam jumlah besar dan mengirim uang kembali kepada para korban karena Vestamo, tidak merekomendasikan untuk membayar tebusan di situs web resmi mereka. Meskipun ada pengembalian dana, platform telah dapat mengumpulkan alamat dompet cryptocurrency yang disediakan oleh penipu yang mungkin digunakan untuk penyelidikan lebih lanjut. Pengalaman dari peretasan Twitter baru-baru ini menunjukkan bahwa kemungkinan pemulihan dana meningkat ketika korban memberikan alamat dompet cryptocurrency penyerang dan memungkinkan perusahaan untuk melacaknya kembali secara sistematis.

Masih belum jelas apakah peretas bekerja secara individual atau jika ada individu berbeda yang terlibat pada berbagai tahap serangan. Seorang anggota penegak hukum (data pribadi tetap pada penulis) yang bekerja dekat dengan penyelidikan, menunjukkan bahwa ada kemungkinan besar bahwa ada banyak peserta yang terlibat dalam kasus ini. Kemungkinan satu individu mengakses sistem untuk mengekstrak data kembali pada 2018 atau 2019, yang kedua menerima akses ke database serta meminta tebusan dari manajemen. Yang ketiga menggunakan database yang sama untuk mencoba memeras tebusan dari pasien. Ada juga kecurigaan bahwa peretas yang berbeda saling mendukung data satu sama lain.

Salah satu indikasi kerja sama adalah posting di Darknet dalam bahasa Inggris dan meminta bantuan dari pengguna dengan menerjemahkan email dari bahasa Inggris ke bahasa Finlandia. Karena korban menerima email dalam bahasa Finlandia yang disesuaikan dengan jenis kelamin penerima berdasarkan pengodean nomor jaminan sosial Finlandia. Ini setidaknya menunjukkan kaki tangan berbahasa Finlandia.

Hacker merilis data lengkap secara tidak sengaja

Belum diketahui apa cakupan penuh dari data yang bocor itu, jadi jumlah individu yang terkena dampaknya mungkin belum bisa dipastikan. Namun selama beberapa jam pagi, para peretas membuat file besar dengan lebih dari 10 GB data yang tersedia, bukan file yang terbatas pada data 300+ pasien yang disebutkan dalam ancaman. Ini diyakini dilakukan secara tidak sengaja saat mengunggah file yang salah ke servernya.

Karena kecepatan unduh yang sangat lambat di jaringan Tor, tampaknya tidak ada sumber yang dapat mengunduh file lengkap sebelum peretas menemukan kesalahan saat menghapusnya.

Kesalahan tidak hanya dapat mengungkap seluruh cakupan data yang tersedia, tetapi juga merugikan para penyerang. Karena merilis data akan menyebabkan individu tidak mau membayar uang tebusan.

Sambil membual tentang cara mengakses data di Darkweb, para cracker mengklaim bahwa data pasien sebelumnya telah disimpan di server publik dengan kata sandi root default yang mudah diidentifikasi. Jika ini benar, ini harus membunyikan bel alarm dari semua penyedia layanan kesehatan karena pengetahuan khusus yang diperlukan sangat sedikit untuk mengakses data.

"Selama bertahun-tahun, anggapan bahwa penjahat online nirlaba tidak menargetkan fasilitas kesehatan, karena mereka mengejar target keuangan. Ini sekarang telah berubah. Sebelum revolusi internet, melindungi informasi kesehatan sederhana seperti di atas kertas. Sekarang informasi kesehatan adalah data, dan kami harus dapat melindunginya selama bertahun-tahun, selama beberapa dekade. ”

Mikko Hypponen - Kepala Bagian Riset, F-Secure

Sayangnya, meskipun penyelidikan dan diskusi ekstensif tentang kasus tersebut di parlemen Finlandia, cerita ini mungkin memiliki putaran yang tidak menguntungkan di masa depan, bahkan lebih merugikan para korban.

Tidak hanya catatan kesehatan, tetapi juga nomor jaminan sosial, alamat, email, dan nomor telepon telah dirilis, yang dapat menyebabkan potensi gelombang pencurian identitas dan penipuan. Ada kemungkinan bahwa penipu lain mungkin mencoba menggunakan data tersebut untuk membeli kartu hadiah atau barang lain yang bernilai rendah menggunakan nomor jaminan sosial, alamat, dan informasi pribadi korban menggunakan penyedia Beli-sekarang-Bayar-nanti.

Klarna telah merilis pernyataan yang menawarkan para korban untuk memblokir semua pembelian - sebuah langkah kecil ke arah yang benar. Karena datanya sudah bocor dan tersedia untuk umum, penting untuk bertindak sekarang untuk mencegah kerusakan lebih lanjut, daripada menunggu investigasi panjang lainnya oleh parlemen Finlandia yang akan terlalu sedikit, terlalu terlambat.